Zwei Patches schließen SQL-Injection-Lücken in Ruby on Rails

Zwei recht ähnliche Lücken erlaubten SQL-Injections auf Websites, die auf Ruby on Rails 2.0.0 bis 3.1.18 sowie auf 4.x aufsetzen. In mehreren Anläufen haben die Rails-Entwickler die Lücken nun geschlossen.

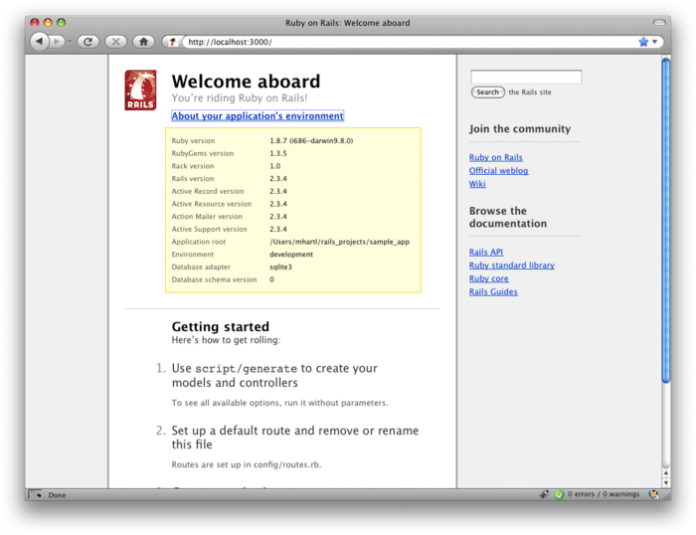

Gleich zwei Sicherheitslücken haben die Entwickler in Ruby on Rails gefunden und gepacht [1]. Beide Lücken betreffen mit dem Entwicklungs-Framework erstellte Websites, die die Datenbank PostgreSQL verwenden und dadurch per SQL-Injection angreifbar sind.

Erst am Mittwoch veröffentlichten die Entwickler der Open-Source-Plattform die Rails-Versionen 3.2.19, 4.0.7 und 4.1.3 mit dem Hinweis, die Updates so schnell wie möglich einzuspielen. Kurz darauf folgten die Patches 4.0.8 und 4.1.4, da die vorherigen Updates selbst nicht fehlerfrei waren.

Die erste SQL-Injection-Lücke betraf Anwendungen, die auf Ruby on Rails 2..x und 3.x aufsetzen und in der PostgreSQL-Datenbank Daten vom Typ Bit String [2] abfragen. Die zweite Lücke betraf Anwendungen auf Basis von Rails 4.x, die in PostgreSQL mit Daten vom Typ Range [3] hantieren.

Für den Fall, dass ein Upgrade nicht möglich sein sollte, haben die Entwickler Code-Patches [4] bereit gestellt, die sich manuell einpflegen lassen. Ruby on Rails wird von einigen großen Websites wie GitHub, Scribd und Kickstarter als Entwicklungsplattform benutzt. (sun [5])

URL dieses Artikels:

https://www.heise.de/-2250189

Links in diesem Artikel:

[1] http://weblog.rubyonrails.org

[2] http://www.postgresql.org/docs/9.3/static/datatype-bit.html

[3] http://www.postgresql.org/docs/9.3/static/rangetypes.html

[4] https://groups.google.com/forum/#!msg/rubyonrails-security/wDxePLJGZdI/WP7EasCJTA4J

[5] mailto:sun@ix.de

Copyright © 2014 Heise Medien